Какую информацию скрывает VPN?

Какую информацию скрывает VPN?

Это факт, что веб-браузеры отслеживают историю поиска пользователя, а затем связывают собранную информацию с вашим IP-адресом. Этот акт в основном признает вашу личность и местоположение. Несмотря на то, что вы можете удалить файлы cookie и историю поиска из своего браузера, возможно, что до того, как вы это сделаете, вся ваша информация уже сохранена вашим провайдером.

Поэтому, если вы хотите, чтобы ваши исследования были анонимными и конфиденциальными, помните, что истории посещений не так частны, как вы думаете. Но есть варианты для защиты и защиты вашей информации и поисков от слежки. Вы можете использовать VPN, чтобы скрыть свой интернет-трафик и обеспечить конфиденциальность в Интернете.

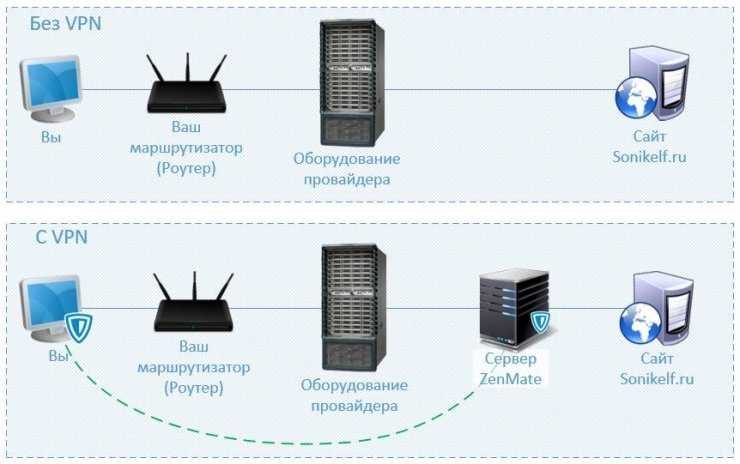

Используя VPN, вы получаете доступ к Интернету по зашифрованному и частному каналу. Несмотря на то, что служба VPN может просматривать ваши привычки просмотра, вы будете защищены от наблюдения со стороны интернет-провайдера. Ваш интернет-трафик будет выглядеть так, как если бы он шел от случайных серверов, а не от вашего сервера к провайдеру.

Доступ к файлообменным сетям

Аналогичным способом ряд провайдеров блокирует файлообменные сети. Клиенты для них все чаще оказываются неработоспособны, будь то Soulseek или Strong DC.

Для этого некоторые поставщики услуг интернета в России закрывают порты соединений. Другие пытаются определять состав пакетов, блокируя исходящие множественные подключения и любые обращения, похожие на пиринговый обмен.

Снова выручает VPN, допуская работу не только с torrent-закачками, но и с более древними способами обмена файлами с помощью p2p-клиентов, таких как Soulseek.

Иногда работа туннелирования с файлообменными сетями требует дополнительной настройке. Но, поверьте искателю редкого контента — одни залежи музыки и фильмов “расшаренных” личных коллекций того стоят.

Настройка VPN-соединения для Android

- Зайти в настройки, клацнув по иконке с шестерней.

- Из списка найти нужный раздел. Он может находиться в главном меню или в разделе «Сеть и интернет» – «Дополнительно», «Другие сети».

- Необходимо добавить новую сеть, нажав знак «+».

- Создать свой профиль: добавить имя, тип и адрес сервера. Сохранить внесенные изменения.

- При выборе протокола L2TP/IPSec PSK появится еще несколько полей для заполнения. Также необходимо раскрыть дополнительные параметры.

- Указать имя узла или IP-адрес из пула открытых серверов конкретного сервиса (это может быть идентификатор, заканчивающийся на opengw.net или набор цифр xxx.xxx.xxx.xxx).

- В поле «Маршруты пересылки» ввести 0.0.0.0/0.

- Вернувшись на главный экран VPN, в списке будет отображаться имя добавленной сети.

- Нажать на кнопку «Подключиться».

Важно!

Эффективные методы защиты от провайдера

Чтобы скрыть от провайдера свою интернет активность, не нужно тратить слишком много усилий. Достаточно будет регулярно применять несложные приемы:

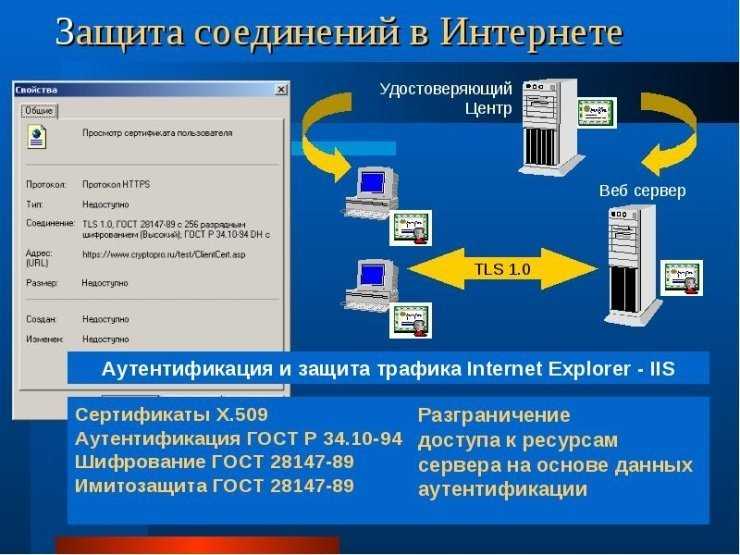

- Шифрование трафика от поставщика интернет-услуг. Безопасно передать ключ по открытому каналу позволит ассиметричное шифрование. Данные уходят в виде шифра от отправителя и уже дешифруются получателем;

- Обеспечение защиты при помощи протокола HTTPS. Провайдер здесь может увидеть только подключение к домену и объем трафика, но не само переданное содержимое. Эта технология позволит безопасно передавать данные между пользователем и сервером. Информация будет надежно защищена от перехвата, и при нахождении в сети не придется переживать, как защитить подключение к интернету;

- Установка блокировщика трекеров, собирающих и сохраняющих информацию обо всех, кто посещает сеть. Поскольку переходы за одну сессию отслеживаются, рекомендуется открывать новую сессию, с началом которой теряются все предыдущие данные пользователя;

- Доступ в интернет с помощью анонимайзеров (VPN, TOR-браузер и т.д.). Это поможет дезориентировать провайдера и надежно скроет ваши личные данные. Анонимайзеры во всем мире – это один из лучших способов, как защитить свой интернет от отслеживания;

- Использование режима «инкогнито» в браузере. Он позволяет не узнать о ваших запросах и посещениях. Однако сами действия пользователя видны провайдеру и веб-сайтам, на которые он заходит;

- Использование анонимных поисковых запросов. Традиционные поисковики, например Google, достаточно эффективны, однако собирают информацию о своих клиентах. Обойти эту ситуацию помогут пусть менее релевантные, зато анонимные технологии поиска, такие как DuckDuckGo;

- Стратегия легальных действий в интернете. Если соблюдать законы и не совершать противоправных действий, то поставщик сетевых услуг не сможет ни к чему придраться. Для конфиденциальных действий можно временно включить vpn. Подобное решение позволить даже не задумываться, как скрыть интернет активность от провайдера;

- Ограничение возможностей самой компании-провайдера. Довольно часто сам функционал провайдеров (особенно мелких, с небольшим бюджетом) не позволяет им закупить необходимое для всесторонней слежки оборудование (DPI, COPM, системы мониторинга).

VPN схема

Проброс порта на роутере

Подключение к удаленному рабочему столу осуществляется при помощи специальных сетевых протоколов, которые используют TCP-порт под номером 3389. На нашем сайте есть общая статья о том, как осуществляется открытие портов в разных веб-интерфейсах маршрутизаторов. Перейдите к ней, чтобы найти свою модель устройства и разобраться с графической составляющей меню настроек.

Подробнее: Открываем порты на роутере

Кроме самого номера порта и его типа (TCP) вам понадобится знать адрес шлюза по умолчанию, который в настройках маршрутизатора часто проставляется автоматически. Если этого не произошло, и вы затрудняетесь в самостоятельном определении адреса, выполните такие действия:

- Откройте меню «Пуск», найдите и запустите «Командную строку». Вы можете использовать любой другой удобный для вас метод перехода к консоли.

Введите команду и нажмите Enter.

Отыщите раздел с названием используемого адаптера и обратите внимание на строку «Основной шлюз». Его необходимо ввести в соответствующем поле при пробросе порта через настройки роутера.

Ручная настройка

Пошаговая ручная настройка роутера TP-Link более гибкая в сравнении с автоматической. В ней пользователю доступно больше параметров, которые можно изменить, в отличие от быстрой, где представлены только основные установки.

Выполнить ручную настройку TP-Link на ноутбуке или компьютере можно с помощью пошаговой инструкции:

- Кликнуть «Базовая настройка».

- Нажать «Автоопределение», чтобы маршрутизатор вручную определил тип подключения. Если такой опции нет, нужно узнать у провайдера, какое он поддерживает подключение, и выбрать необходимый вид в списке. Обычно это «Динамический IP», он автоматизирован и не требует ввода каких-либо данных.

- При выборе «Статического IP» потребуется вручную заполнить IP, маску подсети, шлюз и DNS-сервер.

- Подключение PPPOE требует указания логина и пароля, предоставленных поставщиком услуг.

- При установке L2TP или PPTP соединения заполняют имя пользователя, пароль и IP. Если IP-адрес статический, дополнительно вводят маску подсети, шлюз и предпочтительный DNS-сервер.

- После внесения изменений в работу маршрутизатора сохранить изменения.

Чтобы настройки вступили в силу, роутер будет перезагружен.

Перенастроить маршрутизатор на другой тип подключения можно в разделе «Сеть», вкладка «Интернет».

Бесплатный или платный VPN?

Безопасность

Платные пользователи обычно имеют больше возможностей, таких как 256-битное шифрование, OpenVPN (протокол с открытым исходным кодом, использующий шифрование SSL), протокол 2-уровня (L2TP) и комбинация IPsec.

Защита личных данных

В платных VPN, как правило, все наоборот: разработчики получают свой доход от подписки клиентов, поэтому не имеют причин продавать чужие данные. Они должны убедиться, что личные данные их клиентов находятся в безопасности и защищены от хакеров и других сторонних агентств.

Конфиденциальность

Рекомендуется проверить, где он юридически базируется. В случае с Панамой и Виргинскими островами трудно выяснить, кто на самом деле владеет или управляет компанией. Но, с другой стороны, недовольному сервисом пользователю может быть трудно вернуть свои деньги.

2 VPN Сбои

Прежде чем это VPN, ваш VPN-клиент является программным обеспечением. Это означает, что он подвержен случайным сбоям, как и любое другое программное обеспечение. Тем не менее, если сбой сохраняется, вам необходимо выполнить одно из следующих действий:

2.1 Убедитесь, что у вас обновленная версия клиентского программного обеспечения

VPN-провайдеры всегда конкурируют друг с другом за лучший сервис. Поэтому они постоянно выпускают новые обновления или более улучшенные версии программного обеспечения для своих пользователей. В старых версиях могут быть ошибки, и поэтому мы рекомендуем вам всегда обновлять программное обеспечение вашего VPN-клиента .

Вы можете сделать это, регулярно проверяя версию своего программного обеспечения, в отношении последней версии вашего провайдера и загрузки с официального сайта. При желании вы можете обновить текущую версию из настроек вашего клиента.

2.2 Попробуйте закрыть все остальные запущенные приложения

Если ваш VPN-клиент продолжает сбой, это может быть связано со способностью вашего устройства запускать несколько связанных приложений одновременно. В этом случае вы можете попробовать закрыть все другие запущенные приложения, которые вам не нужны, а затем проверить, будет ли ваш VPN-клиент работать без проблем.

2.3 Попробуйте перезагрузить компьютер / устройство

Перезагрузка устройства – волшебная палочка, которая может решить все ваши проблемы с авариями и подключением. Всегда думайте о перезагрузке вашего устройства, чтобы обеспечить нормальную работу вашего компьютера. Это будет включать в себя предоставление обновлений для правильной установки, а также уничтожение любых раздражающих процессов.

2.4 Удаление / Переустановка VPN-клиента

Если все действия, приведенные выше, не приносят плодов, продолжайте и удалите текущую версию VPN-клиента. Загрузите последнюю версию с официального сайта и установите ее заново. Это должно сделать это.

Надежность ВПН провайдеров

Небольшие ВПН провайдеры иногда даже не предлагают пользователям безопасность и анонимность. Их предназначение – обход блокировок сайтов и просмотр заблокированных трансляций. Небезопасные vpn сервера, игнорирующие анонимность, можно определить по следующим признакам:

- Оплата кредитными картами и обязательная регистрация аккаунта. Если для оплаты подписки провайдер принимает кредитные карты или требует регистрации аккаунта, ни о какой анонимности сервиса речи идти не может.

- Функционал. Большинство клиентов не защищают пользователя.

- Регистрация компании в Европе, США или Канаде. Эти страны подписали множество законов о передачи личных данных. Если провайдер зарегистрирован в этих странах, он обязан по первому запросу спецслужб предоставить всю информацию о своих пользователях.

- Главным принципом ВПН провайдеров является отсутствие логов, но не все серверы этот принцип соблюдают.

Безопасные и надежные VPN провайдеры предлагают:

- Протоколы и технологии OpenVPN с открытым исходным кодом.

- Шифрование 256-AES, ключи 4096-бит RSA.

- Обфускация мета данных трафика.

- Провайдер зарегистрирован в оффшорах или особых экономических зонах (Швейцария).

- Собственные, физически защищенные сервера.

- KillSwitch.

- Технологии двойного или тройного VPN (DoubleVPN).

- Защита от утечек DNS и IP.

- Использование публичных DNS серверов.

ExpressVPN

1 место. Лучшее предложение на рынке VPN Сервисов

- Скидка 49%

- 30 дней бесплатного периода

- Поддержка всех устройств и платформ

2 место в рейтинге VPNside

- Скидка 41%

- 30 дней бесплатного периода

- Поддержка всех устройств и платформ

PureVPN

3 место в рейтинге VPNside

- Скидка 70%

- 30 дней бесплатного периода

- Поддержка всех устройств и платформ

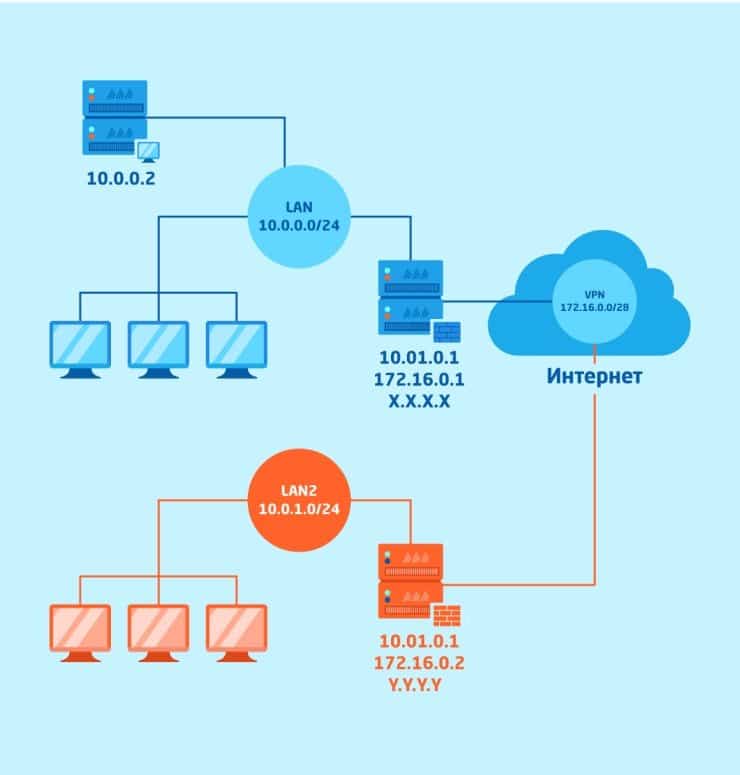

Маршрутизация на VPN

Действия пользователей

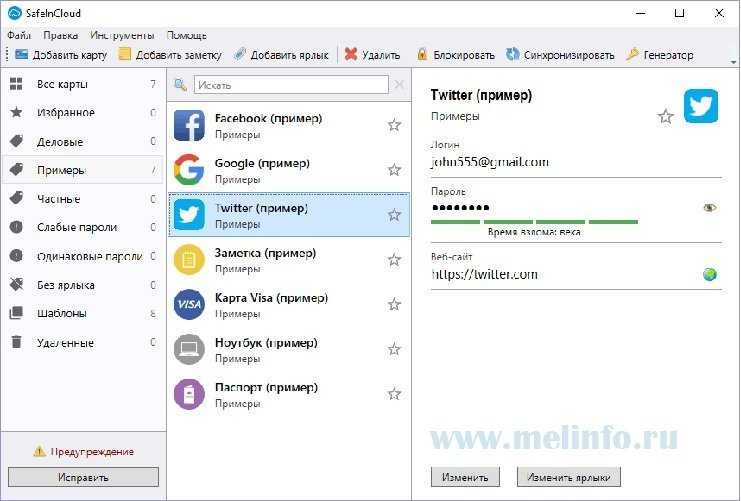

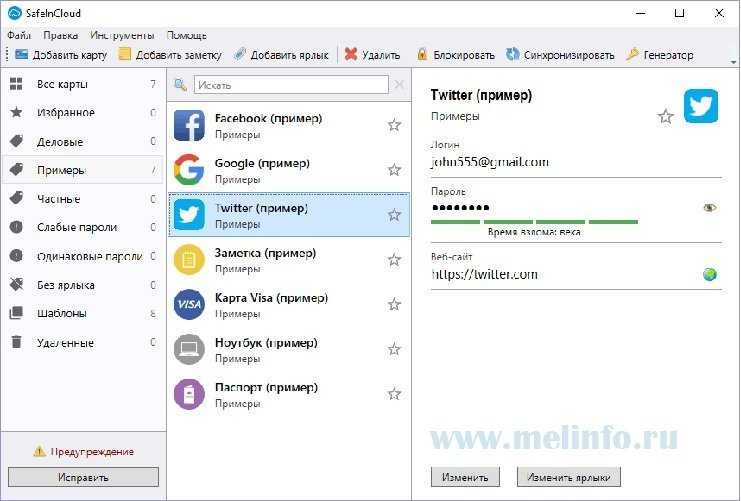

Иногда пользователи собственноручно сводят всю эффективность VPN к нулю. И надежный инструмент превращается в опасность для личных данных. Перед тем, как пользоваться даже самым надежным и проверенным сервисом, следует внимательно изучить правила его использования:

- Не входить в личные аккаунты в соцсетях.

- Не использовать менеджеры паролей и автозаполнение.

- Не платить именными кредитными картами и не вводить личную информацию.

- Правильно настраивать браузеры:

- не использовать плагины;

- отключить выполнение скриптов;

- не сохранять cookie, историю посещений;

- использовать только актуальные версии ПО.

Менеджер паролей

Расшифровка трафика

VPN трафик можно легко расшифровать, если для аутентификации используются протокол MSCHAPv2 через PPTP. При использовании MSCHAP, не нужно знать сам пароль, нужен лишь его MD4-хеш, который используется как входные данные для DES-операций (DES – алгоритм симметричного шифрования). DES-ключи имеют длину всего 7 байт, в отличие от MD4 хэша, который имеет длину 128 бит, то есть 2^128 возможных вариантов. Каждая Des операция использует 7 байтовый фрагмент MD4 хэша, а значит общее количество возможных вариантов 2^56 комбинаций. Такое количество вариантов не требует больших вычислительных мощностей.

Для расшифровки трафика и взлома ключей обычно используют облачный сервис cloudCracker.

Нужен ли VPN? Да. Эффективен ли он? Технология VPN способна гарантировать пользователю определенную долю безопасности. Однако для этого нужно выбрать надежного провайдера. А надежность не может быть бесплатной.

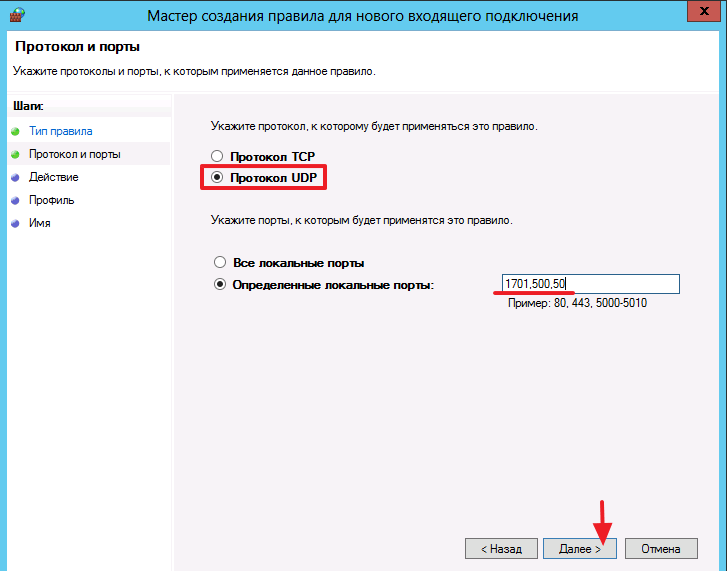

Открытие портов в брандмауэре Server 2012

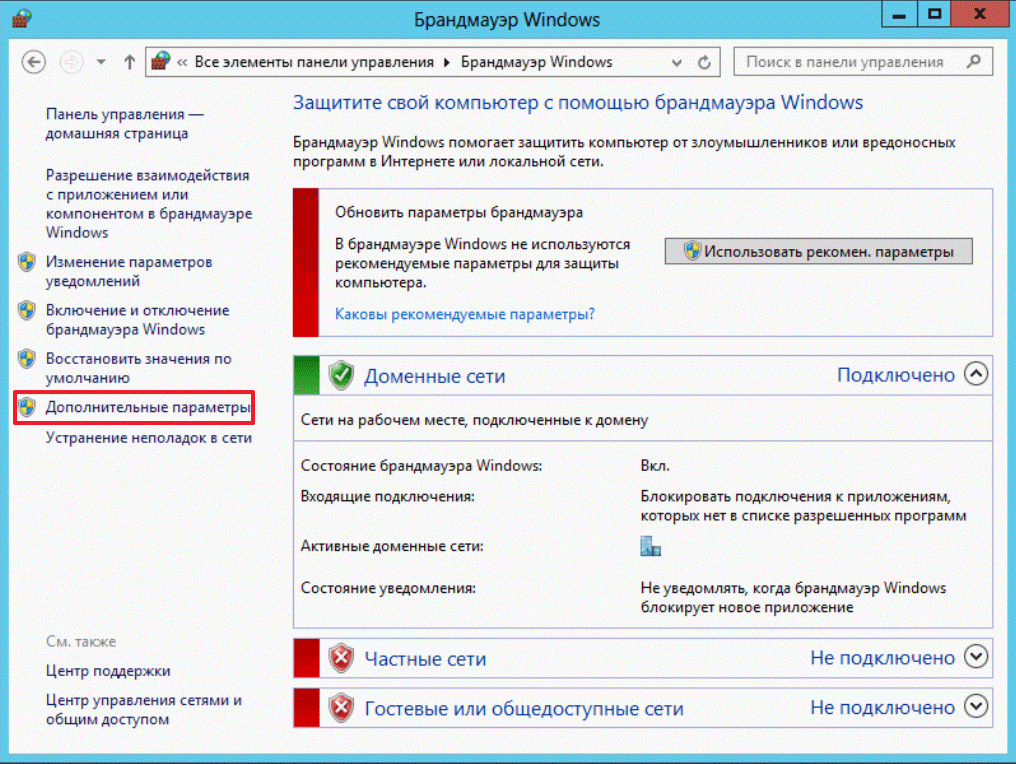

Важно: в настройках брандмауэра не оставляем активными только раздел «Доменные сети» остальные отключаем

Открытие портов в брандмауэре позволит пользователям подключаться с помощью удаленного рабочего стола по VPN. Передача информации и трафика проходит по определенным протоколам, которые по умолчанию не открыты в брандмауэре, соответственно если пренебречь данной настройкой, то пользователи просто не смогут подключиться, поэтому:

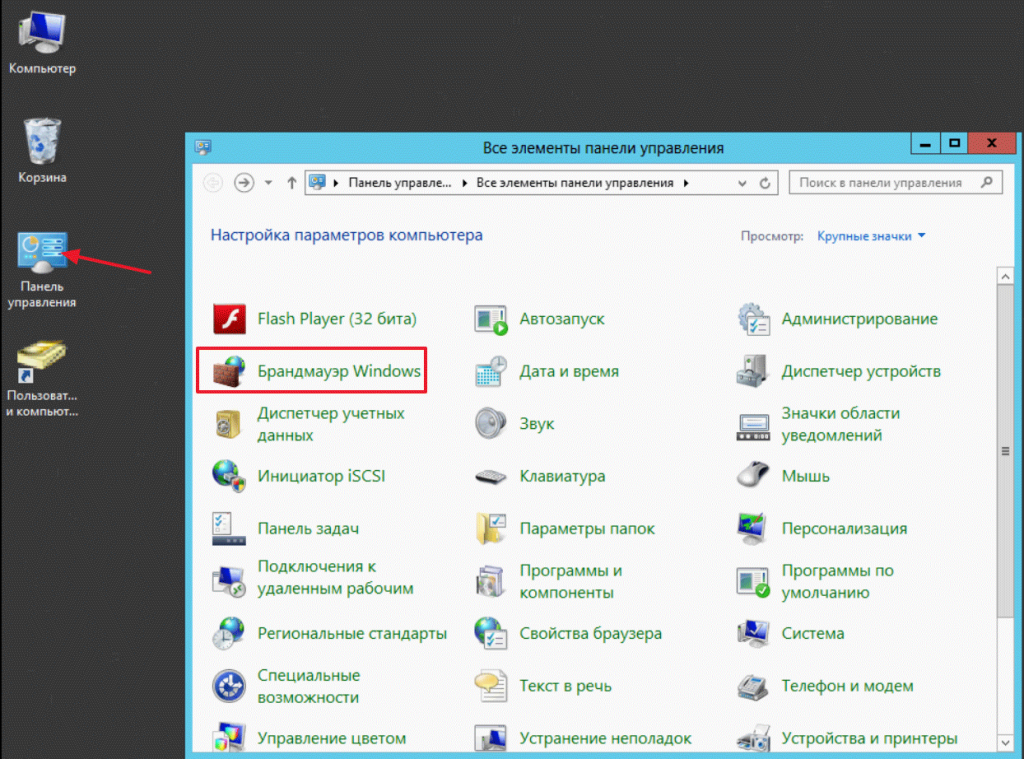

Запустите «Панель управления» и в элементах выбираем «Брандмауэр Windows»

После чего в левом меню ищем вкладку «Дополнительные параметры»

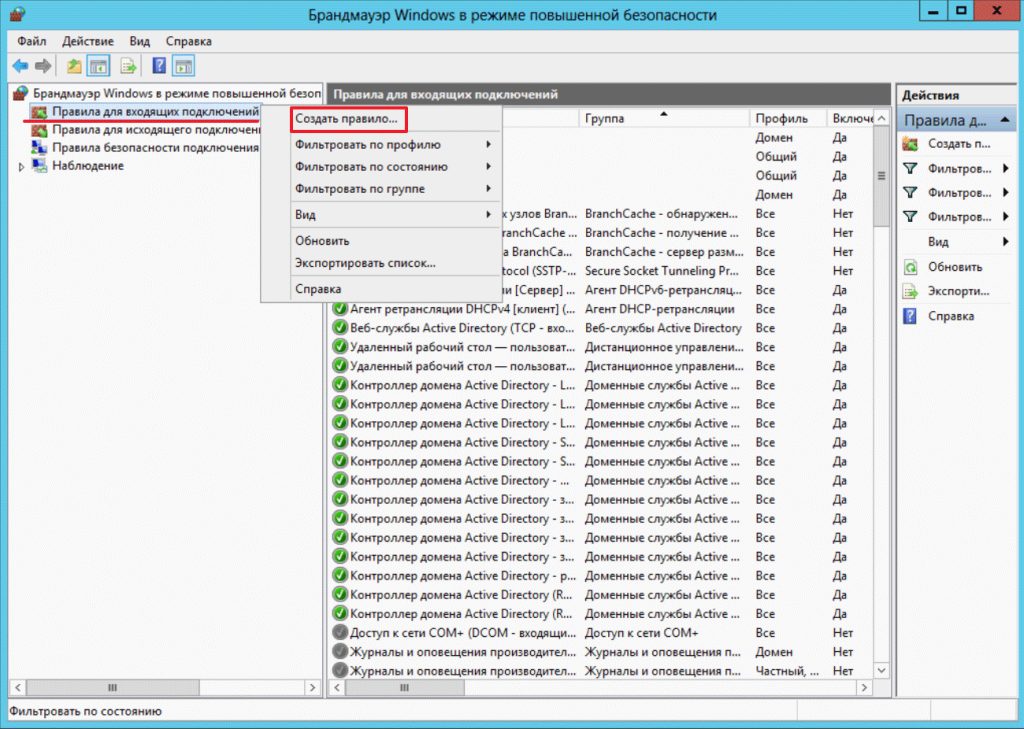

В открывшимся окне правил нажимаем правой кнопкой мыши по разделу: «Правила для входящих подключений» в открывшийся панели кликаем «Создать правило»

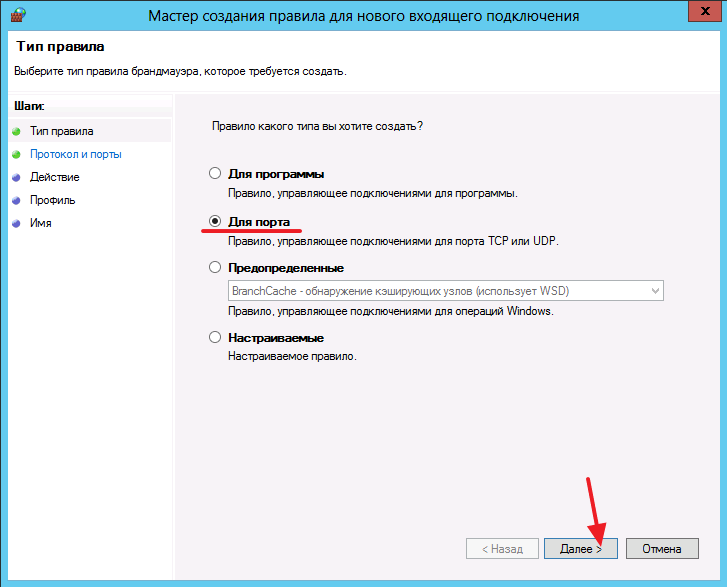

В мастере установки выберите функцию «Для порта» затем «Далее»

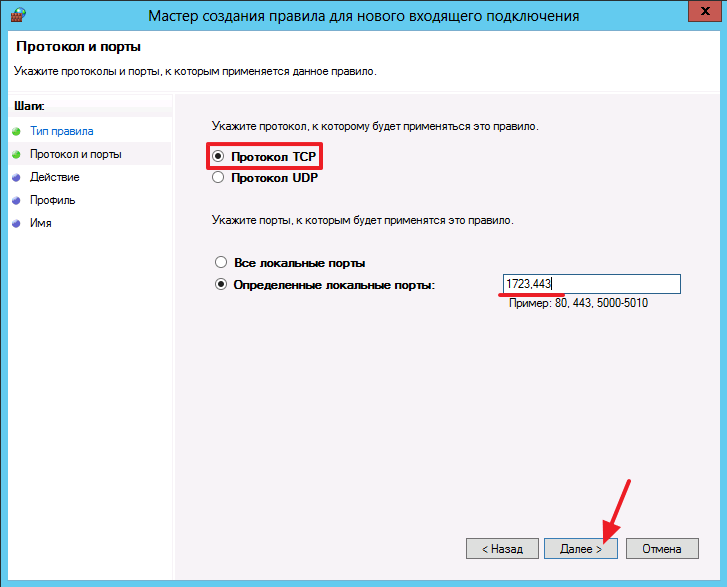

В соответствующем меню для протокола «TCP» через запятую указываем следующие порты: «1723,443» и жмем «Далее»

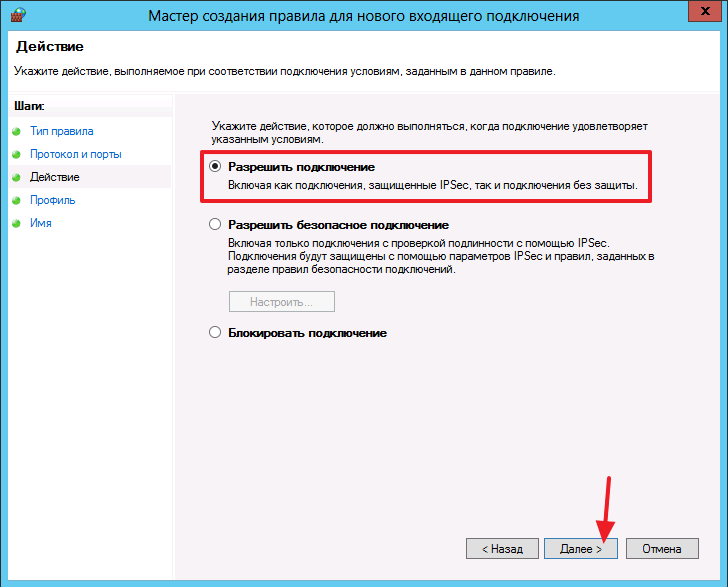

Указываем действие «Разрешить подключение» и нажимаем «Далее»

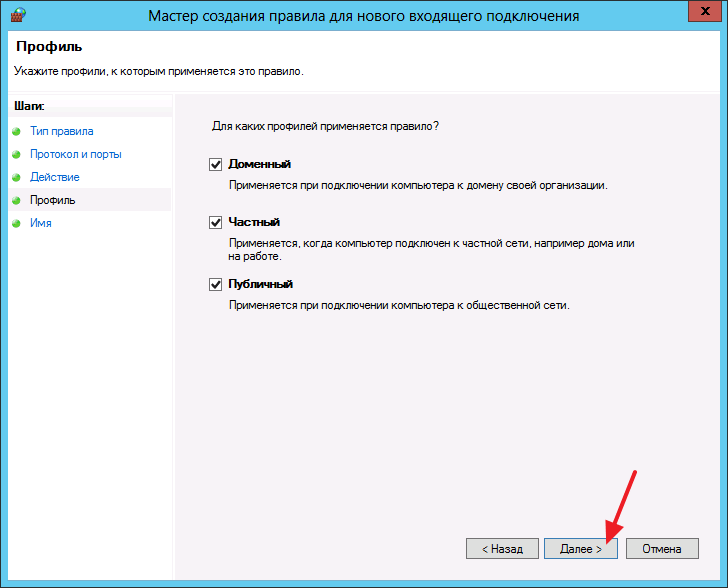

В профилях все оставляем по умолчанию и переходим к следующему шагу кнопкой «Далее»

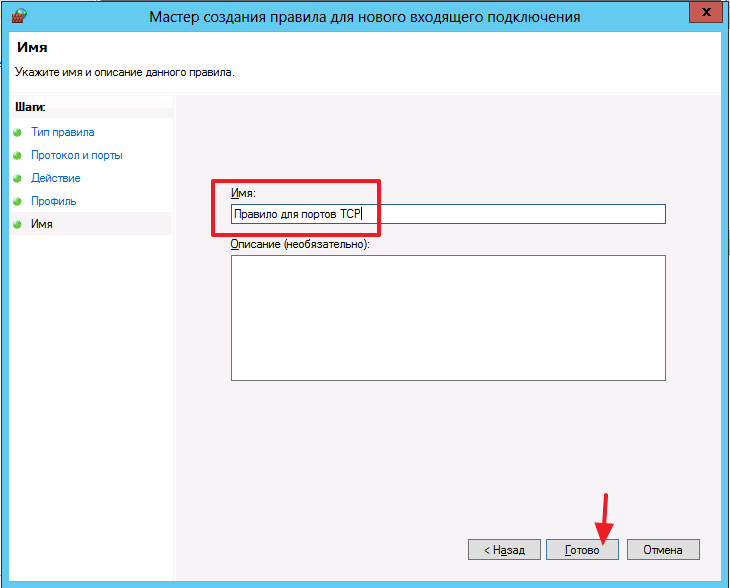

В поле где необходимо указать название правила введите название подключения и нажмите «Готово»

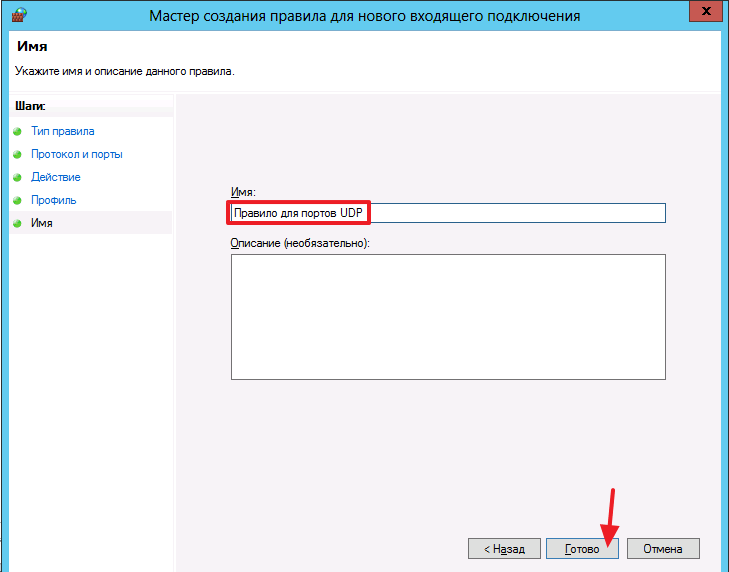

На этом еще не все, теперь создадим правило для протокола UDP, для этого так же жмем ПКМ по вкладке «Правила для входящих подключений» затем «Создать правило»

Как было показано ранее выбираем раздел «Для порта» но теперь указываем «Протокол UDP» и прописываем следующие порты: «1701,500,50»

После чего нажмите 2 раза «Далее» и заполните поле имя, затем «Готово»

Итак, порты, которые нужно было открыть мы открыли теперь перейдем к следующему шагу, а именно нам необходимо дать разрешение на подключение пользователей к нашему доменному серверу.

Дело в том, что в локальной политике безопасности, подключаться по VPN могут только пользователи с правами администратора, а пользователь с обычными правами подключиться не может так как стоит запрет на подключение VPN для пользователя с обычными правами, давайте произведем настройку локальной политике безопасности:

Как настроить VPN на Windows Phone

Несмотря на то, что мобильная операционная система Windows Phone более не поддерживается, по всему миру остались миллионы функционирующих устройств, для которых нет столь же эффективных приложений, как для платформ Android и iOS.

При необходимости создать VPN подключение, вам придется вводить все данные вручную, через настройки системы. Мы рекомендуем ознакомиться с приложениями, доступными в магазине. Большинство из них имеют полноценные пошаговые инструкции, а также данные, которые необходимо вводить для организации виртуальной приватной сети.

Иногда пользователям не удается настроить VPN на Windows 10 mobile самостоятельно. В этом случае помощь приложений станет незаменимой. В частности, среди доступных вариантов присутствуют и популярные решения, такие как HotspotShield, Avast, hide.me VPN, Avira и другие.

Чего не скроет ни один анонимайзер

Несмотря на, казалось бы, полную защиту, сеть VPN имеет свои недостатки.

И при детальном рассмотрении все «пряники» становятся не такими уж и сладкими. Что нельзя спрятать:

-

Факт подключения к стороннему серверу. Да, родной провайдер пользователя, предоставляющий доступ к всемирной сети, не может проследить конкретные действия его IP, но он точно заметит факт такого подключения.

Кроме того, полной анонимности все равно не получится, ведь адрес фиксируется у провайдера VPN. И как он распорядится этой информацией – известно только ему.

- Объем трафика. Опять же, при подключении к анонимайзеру основной провайдер не видит содержания принятой и полученной пользователем информации, а вот ее объем ему будет известен.

- Время соединения. ISP обязательно увидит, когда пользователь подключился к сети через сторонний сервер, как и точное время его выхода из сети.

Помимо прочего, не стоит также забывать, что VPN никоим образом не защищает от таких неприятностей как:

- вирусы и вредоносное программное обеспечение;

- шпионские программы;

- боты.

Если же системный защитник не пойдет навстречу пользователю, он будет блокировать сам VPN. И в этом случае придется делать выбор между безопасностью своего компьютера и персональными данными.

Да, лучший способ защитить пользовательскую информацию в браузере – это однозначно VPN. Частная сеть маскирует IP-адрес, перенаправляя его через специально настроенный удаленный сервер. Но некоторые данные все же фиксируются у основного провайдера, а значит, они могут стать доступными и злоумышленникам.

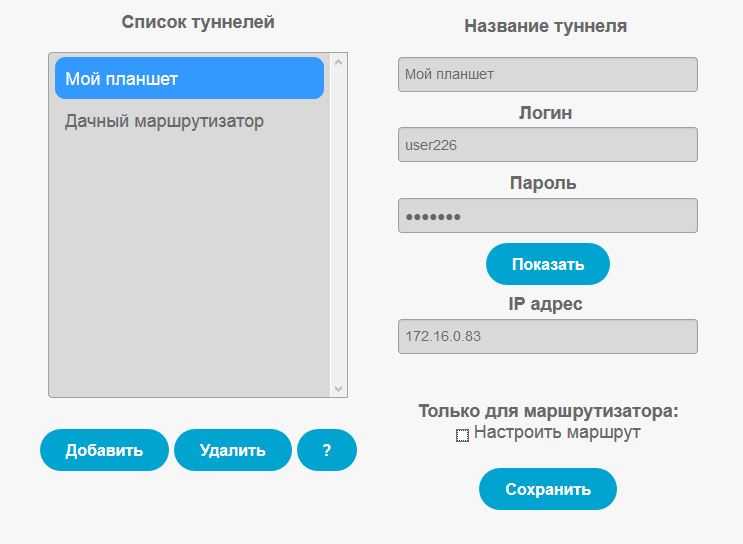

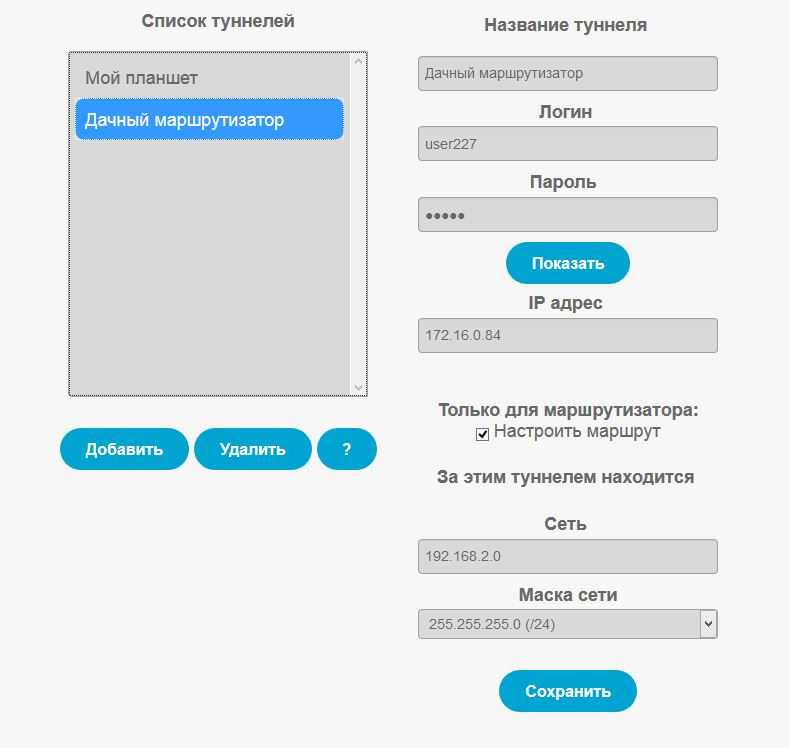

Начните с настройки на личной странице сайта

Вам необходимо создать столько туннелей, сколько устройств будут подключаться к системе. Одно устройство — один туннель!

В терминах нашей системы, туннель это логин и пароль, с которым ваше устройство будет подключаться к сервису VPNKI.

Пример. Представим себе: У вас есть два туннеля.

Первый вы планируете использовать для подключения планшета, второй — для дачного маршрутизатора, за которым расположен, например, сервер видеонаблюдения.

Второй туннель (в отличии от первого) описывает и адресацию дачной сети, расположенной «за» маршрутизатором. В нашем примере — 192.168.2.0 / 24

Тогда ваши настройки на личной странице должны будут выглядеть приблизительно так.

Приведенных в примере настроек на личной странице достаточно (!), чтобы система начала принимать VPN соединения от ваших устройств по протоколам PPTP, L2TP и L2TP/IPsec.

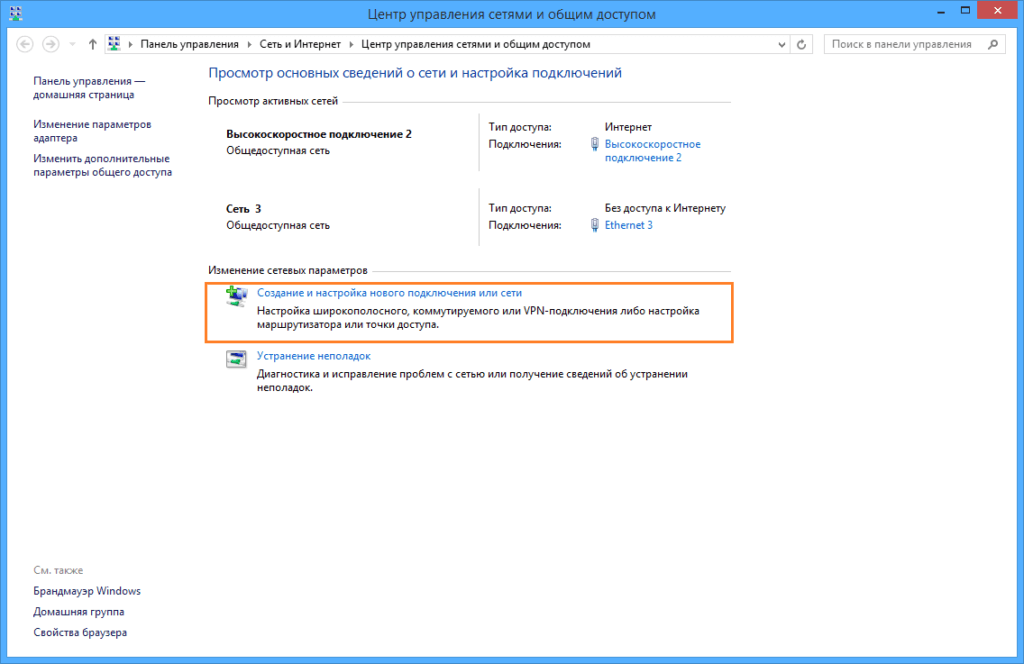

Как настроить встроенный VPN в Windows 8 и 8.1

Версии Windows 8 и Windows 8.1 являются прямыми наследниками «семерки», поэтому имеют фактически аналогичную структуру всех разделов, включая пути перехода. Поэтому, инструкции для указанных операционных систем максимально похожи, поэтому опишем процедуру создания подключения вкратце.

Перейдите в раздел «Центр управления сетями и общим доступом» с помощью иконки в правом углу панели задач или воспользуйтесь панелью управления и разделом «Сеть и интернет».

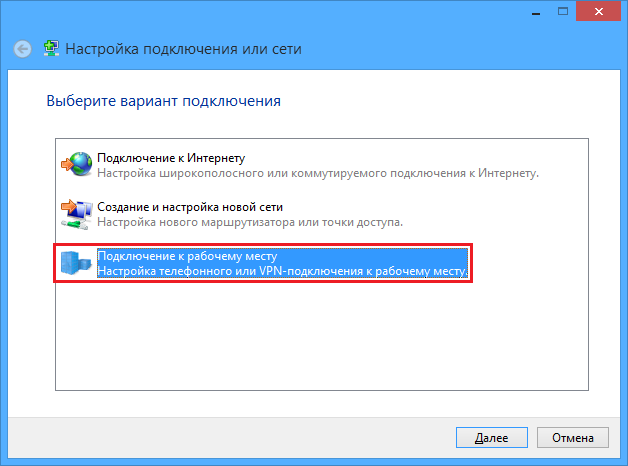

Выберите меню «Создание и настройка нового подключения или сети», расположенное под актуальными активными сетями. На следующем шаге выбирайте «Подключение к рабочему месту».

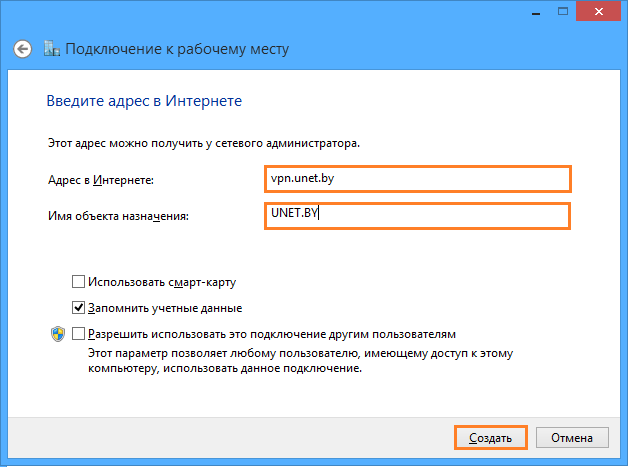

В открывшемся окошке введите имеющиеся данные: адрес в интернете и обозначение объекта VPN.

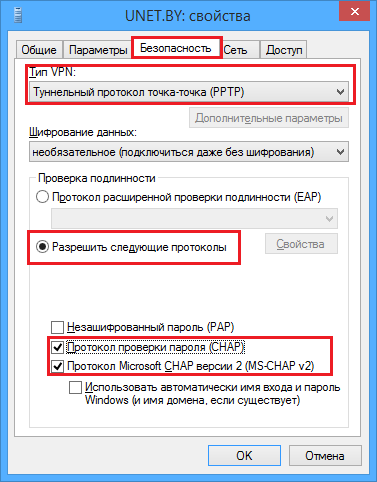

Это все шаги, которые потребуются для организации подключения. Далее вы можете перейти в свойства адаптера и установить необходимые параметры для защиты данных. После завершения всей работы вы сможете подключаться к VPN одним кликом, по аналогии с интернетом или Wi-Fi.

Настройка сервера

Переходим в папку C:\Program Files\OpenVPN\config-auto (или для старой версии C:\Program Files\OpenVPN\config) и создаем файл server.ovpn. Открываем его на редактирование и приводим к следующему виду:

port 443

proto udp

dev tun

dev-node «VPN Server»

dh «C:\\Program Files\\OpenVPN\\ssl\\dh.pem»

ca «C:\\Program Files\\OpenVPN\\ssl\\ca.crt»

cert «C:\\Program Files\\OpenVPN\\ssl\\cert.crt»

key «C:\\Program Files\\OpenVPN\\ssl\\cert.key»

server 172.16.10.0 255.255.255.0

max-clients 32

keepalive 10 120

client-to-client

compress

ncp-disable

fast-io

cipher AES-256-CBC

persist-key

persist-tun

status «C:\\Program Files\\OpenVPN\\log\\status.log»

log «C:\\Program Files\\OpenVPN\\log\\openvpn.log»

verb 4

mute 20

* где port — сетевой порт (443 позволит избежать проблем при использовании Интернета в общественных местах, но может быть любым из свободных, например 1194, занятые порты в Windows можно посмотреть командой netstat -a); dev-node — название сетевого интерфейса; server — подсеть, в которой будут работать как сам сервер, так и подключенные к нему клиенты.

** так как в некоторых путях есть пробелы, параметр заносится в кавычках.

*** при использовании другого порта необходимо проверить, что он открыт в брандмауэре или на время тестирования отключить его.

В сетевых подключениях Windows открываем управление адаптерами — TAP-адаптер переименовываем в «VPN Server» (как у нас указано в конфигурационном файле, разделе dev-node):

Теперь открываем службы Windows и находим «OpenVpnService». Открываем ее, настраиваем на автозапуск и включаем:

Ранее переименованный сетевой интерфейс должен включиться:

VPN-сервер работает. Проверьте, что сетевой адаптер VPN Server получил IP 172.16.10.1. Если он получает что-то, на подобие, 169.254…, выключаем сетевой адаптер — перезапускаем службу OpenVpnService и снова включаем сетевой адаптер.

Где найти логин и пароль

Запрос авторизационных данных для входа в Интернет выполняется при каждом подключении через PPPoE. Обычно это автоматический процесс, при котором роутер отправляет запрос на доступ, а сервер запрашивает логин и пароль соединения PPPoE. Если данные верны, начинается новая интернет-сессия.

Восстановить учетные данные можно с помощью специальных программ. Это такие утилиты как Dialupass, Network Password Recovery, BulletsPassView и другое ПО такого типа. Они способны помочь узнать логин и пароль PPPoE, но только если последние были сохранены в памяти ноутбука или компьютера на Windows 10, 8, 7 или иных версий.

Как проверить, блокирует ли ваш провайдер сайты

Для начала, вы можете видеть подобные сообщения при попытке открыть сайт:

- Нет источника

- Не удалось воспроизвести

- Проверьте подключение к Интернету

- Каталог недоступен

Есть вероятность, что ваш интернет-провайдер просто-напросто блокирует веб-сайты. Однако это не 100% гарантия, поэтому вот что еще можно сделать, чтобы проверить, блокирует ли ваш провайдер сайты:

- Включите мобильный интернет вместо домашнего. Если ваш мобильный тариф принадлежит другому оператору и вы можете получить доступ к нужным сайтам, то это значит, что ваш провайдер блокирует сайты.

- Попробуйте использовать онлайн-инструмент Down for Everyone or Just Me. Кроме того, попробуйте погуглить “ + status.”

- Если у вас есть друзья или родственники, которые находятся за границей или используют другого провайдера, попросите их проверить, работает ли у них нужный вам сайт.

- Если ни один из этих советов не сработал, вам придется выйти из дома, найти ближайшее место, где есть общественный Wi-Fi (от другого провайдера), подключиться к их сети и посмотреть, работает ли сайт там. Если да, то ваш провайдер определенно блокирует веб-сайты.

Действия пользователей

Иногда пользователи собственноручно сводят всю эффективность VPN к нулю. И надежный инструмент превращается в опасность для личных данных. Перед тем, как пользоваться даже самым надежным и проверенным сервисом, следует внимательно изучить правила его использования:

- Не входить в личные аккаунты в соцсетях.

- Не использовать менеджеры паролей и автозаполнение.

- Не платить именными кредитными картами и не вводить личную информацию.

- Правильно настраивать браузеры:

- не использовать плагины;

- отключить выполнение скриптов;

- не сохранять cookie, историю посещений;

- использовать только актуальные версии ПО.

Менеджер паролей

Подключение

Перед тем как подключить роутер, нужно правильно его установить в помещении. Если планируется настраивать беспроводную сеть, устройство рекомендуется расположить в ее центре. Так будет обеспечен равномерный сигнал во всех комнатах. При необходимости роутер можно повесить на стену – на нижней стороне большинства моделей есть отверстия для вертикального монтажа.

Прибор должен быть размещен так, чтобы кабель Ethernet или питания не был натянут – так его можно выдернуть неосторожным движением. Не нужно убирать устройство в нишу, крепить слишком высоко или придвигать вплотную к стене – так будет затруднен доступ к кнопкам на корпусе.

После установки к роутеру нужно подвести кабель от поставщика. Телефонный провод подключается к разъему ADSL, Ethernet-кабель – к порту WAN. Далее от разъемов LAN проводится сетевой кабель к аналогичным входам на системном блоке ПК или других устройствах. Адаптер питания подключается к разъему на корпусе, а затем вставляется в розетку. Если есть кнопка включения, нужно нажать на нее, чтобы запустить роутер, иначе он заработает сразу после подключения к сети.

Перед тем, как приступить к настройке, нужно подготовить договор, полученный от провайдера, и найти в нем данные для установки подключения. Если его нет, уточнить необходимую информацию можно, позвонив в службу поддержки поставщика услуг.

Режим повторителя

Режим повторителя (репитера, усилителя сигнала) – удобная опция, позволяющая маршрутизатору получать и усиливать беспроводной сигнал от основного роутера, чтобы расширить площадь его покрытия.

Данный режим присутствует не у всех моделей маршрутизаторов TP-Link. Узнать о его наличии можно в технических характеристиках определенного устройства или в его веб-интерфейсе. Если прибор имеет несколько режимов работы, у него будет раздел «Рабочий режим». Нужно открыть его и найти «Усилитель сигнала», выбрать и нажать «Сохранить».

Роутер перезагрузится. Во вкладке «Состояние» будет видно, что режим работы изменился на «Усилитель Wi-Fi сигнала».

Теперь нужно открыть «Беспроводной режим», выбрать «Подключение к сети» и запустить «Поиск». При необходимости можно вручную прописать имя основной сети и MAC-адрес. Когда маршрутизатор найдет ее, нужно нажать «Подключить», ввести пароль и нажать «Сохранить».

Теперь роутер должен подключиться к действующей Wi-Fi сети и расширить ее.

Как защитить свой интернет от других пользователей

Интересоваться чужой личной информацией в сети могут не только провайдеры, но и другие пользователи

Поэтому важно предусмотреть действенные способы, как обезопасить интернет:

Пользование различными браузерами для разных целей (общение в соцсетях, совершение онлайн-покупок и т.д.). Такие действия усложнят желающим отследить вашу активность;

Ограничение функций камеры

Заклеивание камеры любыми способами (изолента, стикеры и т.л.) позволит устранить нежелательное слежение;

Осторожное подключение к Wi-Fi в публичном месте, проверка точки доступа. Как варианты, такие действия подойдут, чтобы защитить себя в интернете;

Аккуратное использование облачных хранилищ, чтобы исключить похищение информации;

Использование электронной почты с надежным шифрованием данных.

Защита интернет соединения

Защита от слежки глобальных корпораций

Apple и Google не скрывают, что собирают множество данных со всех устройств. Даже если отказаться или заблокировать его системными средствами, часть информации все равно будет передаваться.

Местоположение, аппаратные настройки, программные логи, характерные наборы действий пользователя рано или поздно оказывается на серверах крупнейших брендов.

Официально это происходит в обезличенном режиме. Но и в этом случае агрессивный сбор аналитики вызывает подозрение у многих.

Комбинация VPN, шифрования и файрволла позволяет практически полностью закрыть доступ поставщиков услуг к пользовательским действиям. При правильной настройке даже Google не сможет узнать ничего со смартфона – правда, ряд сервисов и таргетирование будет хромать.

Использование защищенной IP-телефонии

Среди более тривиальных методов использования VPN стоит упомянуть звонки с использованием интернета: с его помощью можно развернуть сервер для звонков на мобильные и стационарные телефоны даже в другой стране, даже с использованием коротких или служебных номеров.

При этом сам сервер и его операторы физически может находиться где угодно, если то позволяет абонентский договор. Почему бы не развернуть российский колл-центр где-нибудь в Казахстане, чтобы зарплату платить пониже?

Кроме того, с помощью VPN можно шифровать голосовые IP-звонки с помощью самых современных стандартов, вплоть до AES-256, и упаковывать их в защищенный “туннель”, недоступный для любых внешних наблюдателей. То, что надо для настоящий параноиков.

Любая информация о местоположении абонентов и предметах их разговора будут находиться в юрисдикции страны, в которой расположен сервер “выхода”, поэтому использование BolehVPN или SequreVPN гарантированно защитит даже очень важные деловые переговоры.

Когда нужен VPN

Выход в интернет осуществляется с устройства, за которым закреплен идентификатор (IP-адрес). Он позволяет провайдеру отслеживать действия в сети. В целом, это не дает повод переживать относительно того, что третье лицо прочтет ваше сообщение, отправленное близкому человеку. Однако знание IP позволяет компании, предоставляющей доступ в интернет, заблокировать для вас тот или иной ресурс, если того требует регулирующий орган (в России – Роскомнадзор).

Обойти блокировку помогает виртуальная приватная сеть VPN, которая как бы маскирует вас, выдавая за человека из другого региона. Так, провайдер начинает думать, будто вы зашли в браузер не с территории России, а из США, Франции или любой другой страны, а потому ресурс оказывается доступным вне зависимости от требования регулирующего органа. В конечном итоге можно выделить следующие сценарии использования ВПН:

- обход бана в игре или на форуме;

- доступ к заблокированным ресурсам;

- сохранение тайны переписки при нахождении в локальной сети (например, когда вы переписываетесь на работе).

Словом, VPN необходим всем тем, кто переживает за свою конфиденциальность и желает пользоваться интернетом в условиях полной свободы.

Важно. При подключении к ВПН скорость интернета заметно снижается из-за загруженности серверов

Поэтому пользоваться виртуальной сетью рекомендуется в исключительных случаях.